El mayor fallo de seguridad en la mayoria de los sitios WordPress no es una vulnerabilidad de plugin. Es dar al clientes acceso de “Administrador” cuando solo necesita editar publicaciónes. O peor aun, dar a un “Becario” la capacidad de switch_themes. Estos errores de gestión de permisos son increiblemente comunes y representan un riesgo de seguridad significativo que la mayoria de las agencias y desarrolladores subestiman gravemente.

Descubre más sobre servicios de seguridad WordPress en WPPoland.

WordPress tiene un poderoso sistema de Lista de Control de Acceso (ACL) integrado. Se llama Roles y Capacidades, y dominar este sistema es esencial para cualquier desarrollador WordPress que se tome en serio la seguridad. En esta guía, iremos más alla del rol “Editor” predeterminado y aprenderemos a arquitectar permisos seguros para cualquier escenario.

Si quieres la conclusion práctica primero: deja de pensar en nombres de roles y comienza a pensar en capacidades. Ese único cambio de mentalidad generalmente lleva a un diseño de permisos más limpio y menos atajos peligrosos.

1. Conceptos: Rol vs capacidad

El sistema de permisos de WordPress se basa en dos conceptos fundamentales que todo desarrollador debe entender profundamente antes de implementar cualquier lógica de control de acceso.

Capacidad (Cap)

Un permiso específico para hacer una cosa. Las capacidades son las unidades atomicas del sistema de permisos de WordPress. Cada capacidad controla el acceso a una funcionalidad específica y claramente definida. Ejemplos incluyen edit_posts, publish_pages, install_plugins, manage_options y edit_theme_options.

Las capacidades pueden ser primitivas (definidas directamente en la base de datos) o meta-capacidades (calculadas dinamicamente basandose en el contexto). Por ejemplo, edit_post es una meta-capacidad que se resuelve a edit_posts o edit_others_posts dependiendo de si el usuario es el autor de la publicación.

Rol

Una coleccion de capacidades agrupadas bajo un nombre descriptivo. Por ejemplo, el rol Editor incluye edit_posts + publish_posts + manage_categories (pero NO install_plugins). Los roles proporcionan una forma conveniente de asignar multiples capacidades a un usuario de una vez, pero no deben ser la base de tus verificaciónes de acceso.

WordPress incluye cinco roles predeterminados: Administrador, Editor, Autor, Colaborador y Suscriptor. Cada uno tiene un conjunto diferente de capacidades que definen lo que los usuarios con ese rol pueden hacer en el panel de administración y en el frontend.

Regla de Oro

Siempre verifica Capacidades, nunca Roles. Esta regla es fundamental para escribir código seguro y mantenible.

// INCORRECTO - nunca hagas esto

if ( current_user_can( 'administrator' ) ) { ... }

// CORRECTO - siempre verifica capacidades

if ( current_user_can( 'manage_options' ) ) { ... }La razon es simple: si verificas el rol, tu código se rompe cuando alguien crea un rol personalizado con las capacidades necesarias pero un nombre diferente. Si verificas la capacidad, tu código funciona con cualquier rol que tenga el permiso adecuado, incluyendo roles personalizados creados en el futuro.

2. Creando un rol personalizado

Supongamos que tienes un “Gerente de Tienda” que necesita gestionar Productos pero no deberia tocar tu Tema ni Plugins. Crear un rol personalizado es la solución correcta en lugar de modificar roles existentes.

function wppoland_add_store_manager_role() {

add_role(

'store_manager',

'Gerente de Tienda',

[

'read' => true,

'edit_posts' => true,

'upload_files' => true,

'manage_woocommerce' => true, // Capacidad Personalizada

]

);

}

// Ejecutar SOLO UNA VEZ (ej. en la activacion del tema/plugin)

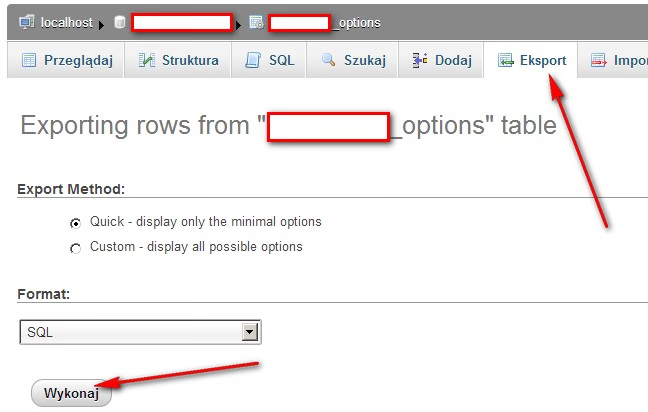

// add_action( 'init', 'wppoland_add_store_manager_role' );Importante: Los roles se almacenan en la base de datos (

wp_options>wp_user_roles). No necesitas ejecutaradd_roleen cada carga de página. Ejecutalo una vez en la activacion. Si necesitas actualizar un rol existente, primero eliminalo conremove_role()y luego crealo de nuevo con las nuevas capacidades.

Diseño de roles para WooCommerce

Para tiendas WooCommerce, los roles personalizados son especialmente importantes. Puedes crear roles específicos como “Gestor de Pedidos” (solo puede ver y procesar pedidos), “Gestor de Catálogo” (solo puede editar productos y categorías), o “Gestor de Cupones” (solo puede crear y administrar cupones de descuento). Cada rol debe tener exactamente las capacidades minimás necesarias para realizar su función.

Roles multiidioma

Si tu sitio WordPress es multiidioma, asegurate de que las etiquetas de los roles esten traducidas correctamente. Los nombres internos de los roles (slugs) deben permanecer en ingles para compatibilidad, pero las etiquetas mostradas al usuario pueden localizarse usando las funciones de internacionalizacion de WordPress.

3. Agregando capacidades a roles existentes

A veces solo quieres permitir que el “Editor” edite Menús (lo cual no puede hacer por defecto). En lugar de crear un rol completamente nuevo, puedes agregar capacidades específicas a un rol existente.

function wppoland_upgrade_editor() {

$role = get_role( 'editor' );

if ( $role ) {

$role->add_cap( 'edit_theme_options' ); // Permite la edicion de Menus y Widgets

}

}

// Ejecutar una vezConsideraciones importantes

Cuando agregas capacidades a roles existentes, ten en cuenta que este cambio persiste en la base de datos. Si desactivas el plugin o tema que agrego la capacidad, el rol la mantendra. Para limpiar correctamente, implementa una función de desactivacion que elimine las capacidades agregadas.

Capacidades condicionales

En escenarios avanzados, puedes necesitar capacidades que dependen del contexto. Por ejemplo, un editor que solo puede publicar en ciertas categorías, o un gestor que solo puede ver ordenes de su region. WordPress permite implementar esto a través del filtro user_has_cap, que te da control total sobre la evaluación de capacidades en tiempo de ejecucion.

add_filter('user_has_cap', function($allcaps, $caps, $args) {

// Logica personalizada de verificación de capacidades

return $allcaps;

}, 10, 3);4. Recuperacion ante desastres: Restableciendo roles

Si un plugin corrompio tu base de datos o accidentalmente eliminaste el rol de ‘Administrador’ (sucede!), necesitas un restablecimiento completo. Esta situación es más comun de lo que muchos desarrolladores admiten, y tener un plan de recuperacion es esencial.

Este script restaura la arquitectura predeterminada de WordPress:

function wppoland_reset_roles() {

if ( ! isset( $_GET['reset_roles_secret_key'] ) ) return;

require_once( ABSPATH . 'wp-admin/includes/schema.php' );

populate_roles();

echo "Roles restablecidos exitosamente.";

exit;

}

add_action( 'init', 'wppoland_reset_roles' );Precauciones de seguridad

Nunca dejes un script de restablecimiento de roles activo en producción. Usalo solo temporalmente para la recuperacion y eliminalo inmediatamente despues. Idealmente, protege el acceso con una clave secreta robusta y limita su disponibilidad por IP o por tiempo.

Alternativas de recuperacion

Si no puedes acceder al panel de administración, puedes restaurar roles directamente en la base de datos. La tabla wp_options contiene la fila wp_user_roles con la estructura serializada de todos los roles. También puedes usar WP-CLI desde la linea de comandos para gestionar roles y capacidades sin necesidad de acceso web.

5. Mejores prácticas de seguridad 2026

A. No uses el nombre de usuario ‘admin’

Los ataques de fuerza bruta apuntan al ID de usuario 1 o al nombre de usuario ‘admin’. Cambiar el nombre de usuario predeterminado es una de las medidas de seguridad más simples y efectivas que puedes implementar. Usa nombres de usuario únicos y no predecibles para las cuentas de administrador.

B. Mapea meta capacidades

Cuando usas Tipos de Publicación Personalizados, no uses simplemente edit_posts. Mapea capacidades granulares para tener control preciso sobre quien puede hacer que con cada tipo de contenido:

register_post_type( 'book', [

'capability_type' => 'book',

'map_meta_cap' => true, // Clave para el control granular

] );Ahora puedes dar a un usuario edit_books sin darle edit_posts. Esto permite una separacion limpia de permisos entre diferentes tipos de contenido, lo cual es especialmente valioso en sitios complejos con multiples tipos de publicación.

C. Principio de minimo privilegio

Cada usuario debe tener solo las capacidades que necesita para realizar su trabajo, ni una mas. Este principio es la base de cualquier diseño de seguridad sólido. Revisa regularmente los permisos asignados y elimina cualquier capacidad que no sea estrictamente necesaria.

D. Auditoria de accesos

Implementa un registro de auditoria que rastree los inicios de sesion, cambios de roles y acciones sensibles. Plugins como WP Activity Log proporcionan esta funcionalidad, pero también puedes implementar tu propio sistema de auditoria usando los hooks de WordPress.

E. Separacion de entornos

Los roles y capacidades en desarrollo, staging y producción deben revisarse independientemente. Un rol que es apropiado para desarrollo (con más permisos para depuracion) puede ser peligroso en producción. Mantiene configuraciónes de roles separadas para cada entorno.

6. Gestión avanzada de capacidades

Capacidades de red en Multisite

En instalaciones WordPress Multisite, las capacidades funcionan a dos niveles: sitio individual y red. El super administrador tiene capacidades de red que los administradores de sitios individuales no tienen. Entender esta distincion es crítico para configurar correctamente los permisos en entornos multisite.

Integración con plugins populares

Plugins como WooCommerce, BuddyPress y bbPress agregan sus propias capacidades al sistema. Cuando planificas la arquitectura de roles para un sitio que usa estos plugins, debes considerar tanto las capacidades nativas de WordPress como las capacidades agregadas por los plugins.

Herramientas de depuracion

El plugin Members y User Role Editor proporcionan interfaces graficas para gestionar roles y capacidades. Sin embargo, para desarrollo profesional, es preferible gestionar roles programaticamente a través de código versiónado, asegurando que los cambios de permisos pasen por el mismo proceso de revision que cualquier otro cambio de código.

Resumen

- Principio de Minimo Privilegio: Da a los usuarios solo lo que necesitan.

- Roles Personalizados: Mejor que hackear el rol ‘Editor’.

- Base de Datos: Los roles viven en la BD, no en el código. Los cambios persisten entre actualizaciones.

- Verificaciones de Capacidades: Siempre usa

current_user_can()con capacidades específicas, nunca con nombres de roles.

Dominar capacidades específicas es la diferencia entre un sitio seguro y uno hackeado. Invierte tiempo en disenar correctamente tu arquitectura de permisos desde el principio y ahorrara incontables horas de problemas de seguridad en el futuro.

Consulta también nuestros servicios de mantenimiento WordPress para mantener tu sitio seguro y optimizado.