“Nettstedet inneholder skadelige programmer.”

Denne setningen, vist på en knallrød skjerm (Google Safe Browsing) eller i en e-post fra din hostingleverandør, er ethvert nettstedseiers mareritt. En WordPress-infeksjon er ikke bare et omdømmeproblem. Det risikerer tyveri av kundedata, tap av Google-rangeringer (såkalt “Japanese Keyword Hack” eller viderekoblinger til spillsider) og potensielt sperring av hostingkontoen din.

I 2026 er angrep på WordPress stort sett automatiserte. roboter angriper deg ikke personlig – de skanner nettet etter utdaterte programtillegg, svake passord eller hull i temaer.

I denne artikkelen vil jeg vise deg en profesjonell, teknisk prosess for rensing av en hacket WordPress-side. Glem “sikkerhetsprogramtillegg” som ofte bare maskerer problemet. Jeg skal vise deg hvordan du gjør det manuelt, effektivt og på servernivå ved bruk av SSH og WP-CLI.

Trinn 0: Ikke få panikk og ta backup (ja, av den infiserte tilstanden!)

Før du rører noe som helst, ta backup av nåværende tilstand. Hvorfor? Fordi du under rensing ved et uhell kan slette en kritisk fil (f.eks. en modifisert functions.php som inneholdt viktig funksjonalitet, ikke bare viruset).

Hvis du har tilgang til SSH:

## Arkiver alle filer

tar -czf backup-infected-files_$(date +%F).tar.gz .

## Eksporter database

wp db export backup-infected-db_$(date +%F).sql --allow-rootTrinn 1: Innledende diagnose (“grep”-metoden)

Før du begynner å kutte, må du vite hva du kjemper mot. Malware i WordPress skjuler seg ofte som maskert kode (obfuscated code) ved bruk av funksjoner som eval, base64_decode, eller gzinflate.

Her er en liste over nyttige grep-kommandoer for å skanne filer etter mistenkelige strenger. Kjør dem i nettstedets rotkatalog.

De vanligste malware-signaturene

-

Søk etter funksjonen

eval(svært sjelden brukt legitimt i moderne kode):grep -rnwl './' -e 'eval(' -

Søk etter skjulte iframes og skript injisert i PHP-filer:

grep -rnwl './' -e '<script' --include=*.php grep -rnwl './' -e '<iframe' --include=*.php -

Søk etter “bakdører” (vanlige variabelnavn i malware):

grep -rnwl './' -e 'bgeteam' grep -rnwl './' -e '3o' grep -rnwl './' -e '57h' -

Søk etter kodede strenger (Base64 + Rot13):

grep -rnwl './' -e 'base64_decode' grep -rnwl './' -e 'str_rot13'

Analyse av resultater

Ikke hvert resultat er et virus!

- Programtillegg som Elementor eller Visual Composer kan ha

base64_decodei koden sin. - Vær oppmerksom på filer på merkelige steder, f.eks.

wp-content/uploads/2024/03/avatar.php. Mappenuploadsskal ikke inneholde PHP-filer.

For å finne alle PHP-filer i uploads-mappen:

find ./wp-content/uploads -name "*.php"Hvis du finner noe her – 99% av tiden er det malware (med mindre du har et veldig spesifikt programtillegg).

Trinn 2: Det nukleære alternativet (overskriving av kjernefiler)

Å manuelt fjerne virus fra WordPress-kjernefiler (wp-admin, wp-includes) er en sisyfosarbeid. Den raskeste og mest pålitelige metoden er å erstatte alle systemfiler med rene originaler.

Dette er en trygg prosess hvis du ikke manuelt har modifisert kjernefiler (noe du uansett ikke bør gjøre!).

Ved bruk av WP-CLI:

## Last ned fersk WordPress-versjon (erstatter filer)

wp core download --force --skip-content --allow-rootFlagget --skip-content er kritisk – det sørger for at WP-CLI ikke overskriver wp-content-mappen din, der bildene, temaene og programtilleggene dine ligger.

Hvis du ikke har WP-CLI:

- Last ned WordPress-pakken fra wordpress.org.

- Pakk den ut lokalt.

- Slett mappen

wp-contentog filenwp-config-sample.phpfra den. - Last opp resten av filene via FTP, og overskriv alt på serveren.

Trinn 3: Rensing av wp-content

Det er vanligvis her problemet ligger.

Programtillegg og temaer

Hvis mulig, slett og installer alle gratis programtillegg på nytt. Virus fester seg ofte til hver .js eller .php-fil på serveren.

## Reinstaller programtillegg fra depotet (f.eks. Contact-form-7)

wp plugin install contact-form-7 --force --allow-rootFor betalte programtillegg må du laste ned rene pakker fra leverandøren og erstatte filer via FTP.

Sjekk temaet ditt. Hvis du bruker et dattertema (Child Theme), sjekk manuelt functions.php og header.php. Dette er favorittsteder for skadelig kode.

Uploads-mappen

Som nevnt tidligere, skal mediemappen (wp-content/uploads) kun inneholde bilder, PDF-er og dokumenter.

Radikal rensing (sletter alle PHP-skript fra uploads):

find ./wp-content/uploads -name "*.php" -deleteAdvarsel: Sjekk listen på forhånd (uten -delete) for å sikre at du ikke sletter noe legitimt.

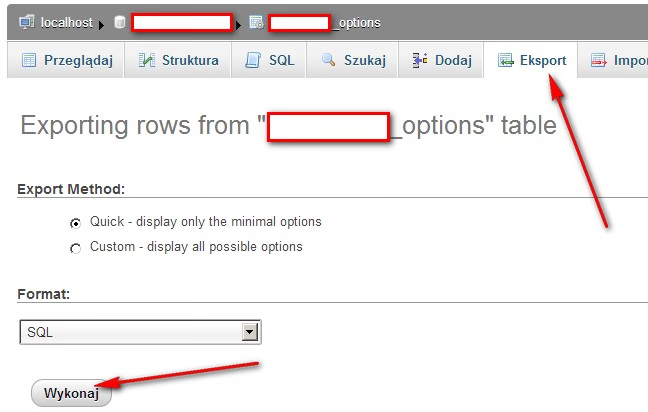

Trinn 4: Database (japanese keyword hack og spam)

Infeksjoner stopper ofte ikke ved filene. Virus injiserer spam-lenker i innleggsinnhold eller oppretter falske administratorer.

Logg inn i databasen (phpMyAdmin eller wp db cli) og sjekk:

-

Falske administratorer:

SELECT * FROM wp_users;Se etter brukere du ikke kjenner igjen, ofte med

.ru,.cndomener eller tilfeldige strenger. Slett dem umiddelbart. -

SPAM i innhold: “Japanese Keyword Hack”-virus injiserer tusenvis av sider med kinesiske/japanske tegn som reklamerer for forfalskninger. Sjekk tabellen

wp_posts:SELECT ID, post_title FROM wp_posts WHERE post_content LIKE '%<script%'; SELECT ID, post_title FROM wp_posts WHERE post_content LIKE '%eval(%';

Hvis nettstedet ditt plutselig har 50 000 nye sider i Google-indeksen, må du rense disse oppføringene fra databasen og deretter sende et nettstedskart til Google Search Console for å øke hastigheten på fjerning av søppel fra indeksen.

Trinn 5: Konfigurasjonsfiler (wp-config.php og .htaccess)

Malware modifiserer ofte disse to nøkkelfilene.

-

wp-config.php: Åpne den og sjekk for rare linjer. Referanser til midlertidige filer legges ofte til:

include '\tmp\sess_dsf43...'; // MISTENKELIG!Sammenlign filen din med

wp-config-sample.php. Den skal kun inneholde databaselegitimasjon og konstantdefinisjoner. -

.htaccess: Virus legger ofte til regler her som omdirigerer søkemotortrafikk (f.eks. hvis User-Agent er Googlebot) til nettsteder med malware, mens du (ved direkte besøk) ser det normale nettstedet. Hvis du er usikker, generer standard WordPress .htaccess-fil:

# BEGIN WordPress <IfModule mod_rewrite.c> RewriteEngine On RewriteRule .* - [E=HTTP_AUTHORIZATION:%{HTTP:Authorization}] RewriteBase / RewriteRule ^index\.php$ - [L] RewriteCond %{REQUEST_FILENAME} !-f RewriteCond %{REQUEST_FILENAME} !-d RewriteRule . /index.php [L] </IfModule> # END WordPress

Trinn 6: Etter rensing - Sikring (hardening)

Renset nettstedet? Flott. Lås nå dørene slik at innbruddstyven ikke kommer tilbake.

-

Bytt passord:

- Til alle administratorkontoer.

- Til databasen.

- Til FTP/SFTP.

-

Bytt salt-nøkler: Dette tvinger utlogging for alle brukere. Rediger

wp-config.phpog erstatt nøkkelseksjonen med nye generert her: https://api.wordpress.org/secret-key/1.1/salt/ Eller bruk WP-CLI:wp config shuffle-salts -

Deaktiver filredigering fra dashbordet: Legg til i

wp-config.php:define( 'DISALLOW_FILE_EDIT', true );Dette forhindrer at en hacker som får tak i et admin-passord kan redigere tema-/programtilleggsfiler direkte fra panelet.

-

Deaktiver XML-RPC: Hvis du ikke bruker WordPress-mobilappen eller Jetpack, er XML-RPC bare et sikkerhetshull (brukt for DDoS og Brute Force-angrep). Legg til i

.htaccess:<Files xmlrpc.php> order deny,allow deny from all </Files>

Oppsummering

Kampen mot malware er et våpenkappløp. Den beste beskyttelsen er imidlertid ikke et “magisk sikkerhetsprogramtillegg”, men digital hygiene:

- Øyeblikkelige oppdateringer av WordPress og programtillegg.

- Ikke installere “nulled” (piratkopierte) programtillegg og temaer (dette er hovedkilden til infeksjoner).

- Ha en ekstern backup (f.eks. i skyen).

Hvis du føler at det tekniske aspektet er overveldende, er det bedre å leie inn profesjonelle. Dårlig utført rensing kan etterlate en bakdør (backdoor) åpen, som hackeren vil bruke for å komme tilbake etter noen dager, og du vil tape mer penger og tillit i Googles øyne.