WordPress sikkerhetsrevisjon: Omfattende guide 2026

I en tid med digital transformasjon har nettstedsikkerhet sluttet å være et alternativ og blitt en absolutt nødvendighet. Året 2025 brakte et rekordstort antall cyberangrep rettet mot CMS-systemer, og prognoser for 2026 indikerer en ytterligere økning i denne trenden, drevet blant annet av automatisering av angrep ved bruk av kunstig intelligens (AI). WordPress, som driver allerede over 43% av alle nettsteder på internett, er naturlig nok mål nummer en.

Er nettstedet ditt trygt? Er du sikker på at kundenes data ikke har lekket? WordPress Sikkerhetsrevisjon er ikke bare å sjekke “om nettstedet fungerer”. Det er en kompleks prosess med analyse, oppdagelse av sårbarheter (vulnerabilities), fjerning av skadelig programvare (malware) og implementering av forsvarsstrategier som hardening.

I denne artikkelen, skrevet fra perspektivet til en utvikler og sikkerhetsekspert, vil jeg lede deg gjennom hele revisjonsprosessen. Du vil lære hvordan du sikrer din WordPress versjon 6.7+, hvilke verktøy du skal bruke i 2026, og hvorfor “Zero Trust”-tilnærmingen er avgjørende for å overleve på nettet.

Slik kompromitteres WordPress-sider i praksis

De fleste hendelsene vi rydder opp i sporer tilbake til et lite sett med mønstre. Å kjenne dem endrer hva du leter etter i kode og logger.

Plugins, ikke kjernen

Kjernen har vært tungt herdet siden 5.x-linjen. Innbruddene vi ser kommer gjennom plugins, og oftest i de samme formene:

- Uautentiserte REST-endepunkter registrert med

permission_callback => '__return_true'. Elementor, WPBakery og flere skjemabyggere har sluppet dette over årene. - Lagret XSS via shortcodes som ekko’er

$_GETeller post meta utenwp_kses_post(). - Vilkårlig filopplasting gjennom AJAX-handlere som godtar opplastingen, men hopper over

wp_check_filetype_and_ext()og MIME-whitelisten. - Privilegieeskalering via

update_option('user_role')eksponert gjennom en settings-save som stoler på requesten.

Revisjonen sjekker installerte slugs mot WPScan og Patchstack, og leser deretter selve plugin-kildekoden etter mønstrene over. Database-sjekk alene bommer på zero-days som ennå ikke er katalogisert.

Brukerenumerasjon

?author=1 redirecter til /author/<slug>/ og avslører admin-innloggingen. Det samme gjelder ?rest_route=/wp/v2/users og /wp-json/wp/v2/users på installasjoner som aldri har stengt det offentlige users-endepunktet. På en herdet side bør begge returnere 404 eller en tom array.

XML-RPC-amplifikasjon

/xmlrpc.php blir slått hvert minutt av Loginizer-aktige botnett. Amplifikasjonstriksen er system.multicall som pakker wp.getUsersBlogs, slik at én POST kan teste 1000+ passord. Å deaktivere XML-RPC fullstendig fungerer for 90 % av sider; hvis Jetpack eller WordPress iOS-appen er i bruk, begrenser man det på WAF-laget i stedet for å fjerne det.

Hva en kompromittering faktisk koster i norsk kontekst

For norske virksomheter betyr en kompromittert side:

- GDPR-meldeplikt til Datatilsynet innen 72 timer etter Art. 33. Datatilsynet forventer en konkret revisjonslogg som viser når og hvordan tilgangen skjedde; ikke bare en Wordfence-alert. Personopplysningsloven § 13 krever at avviket dokumenteres internt selv om Datatilsynet ikke skal varsles.

- NSM Grunnprinsipper for IKT-sikkerhet 2.0 krever at virksomheten kan vise etablert overvåkning, oppdatert oversikt over verdier (Plugin- og temainventar), og prosedyrer for sårbarhetshåndtering. En uauditert WordPress-installasjon i offentlig sektor eller leverandør til kritisk infrastruktur er en avvik mot 3.1.2 og 3.4.1.

- Phishing rettet mot Vipps-brukere. Vi ser stadig oftere kompromitterte WordPress-sider brukt til å hoste falske Vipps-login-skjermer og kvitteringer. Trafikk drives via SMS-phishing, og sidene er kortlivede (2-4 timer per host); derfor er fail2ban med rask alerting på nye

.php-filer iuploadsviktigere enn et bredt malware-scan. - SEO-fall etter Safe Browsing-flagg. Pharma-hacks og japansk søkeordspam fører til rød advarsel i Chrome; gjenoppretting tar to til seks uker etter cleanup.

Forstå angrepsvektorer

Kunnskap om hvordan angripere kompromitterer WordPress-sider muliggjør bedre forsvar. De vanligste angrepsvektorene fortjener oppmerksomhet i enhver sikkerhetsstrategi.

Plugin- og temasårbarheter

WordPress-utvidelser og temaer representerer den hyppigste angrepsvektoren. Den åpne naturen til WordPress-økosystemet skaper iboende sikkerhetsutfordringer. Sårbarheter i utvidelser tar mange former: SQL-injeksjonsfeil, cross-site scripting (XSS), filinkluderingssårbarheter og cross-site request forgery (CSRF).

Utdaterte eller forlatte utvidelser er spesielt farlige. Når en utvidelse slutter å motta oppdateringer, forblir eventuelle oppdagede sårbarheter åpne for utnyttelse. I 2025 ble det registrert over 4 000 nye sårbarheter i WordPress-utvidelser, og mer enn 60% av disse var i utvidelser med over 50 000 aktive installasjoner.

Forsvaret inkluderer regelmessig oppdatering av alle utvidelser, fjerning av ubrukte utvidelser, overvåking av sårbarhetsdatabaser og bruk av kun utvidelser fra anerkjente utviklere med aktiv supporthistorikk.

Brute Force-angrep

Automatiserte innloggingsangrep forsøker vanlige brukernavn/passord-kombinasjoner til legitimasjonen lykkes. I 2026 har disse angrepene blitt mer sofistikerte med bruk av AI-genererte passordlister og distribuerte botnettverk som omgår tradisjonelle IP-baserte blokkeringer.

Forsvarsmekanismer inkluderer sterke passordpolicyer, begrensning av innloggingsforsøk, tofaktorautentisering (2FA), CAPTCHA-integrering og endring av standard-innloggings-URL fra /wp-admin.

Supply Chain-angrep

Angripere injiserer ondsinnet kode i utvidelser eller temaer og distribuerer kompromitterte versjoner. Dette er en av de raskest voksende angrepstypene fordi brukere stoler implisitt på oppdateringer fra den offisielle WordPress-utvidelseskatalogen.

Forsvar mot supply chain-angrep krever nøye leverandørvurdering, overvåking av utvidelsesoppdateringer for mistenkelig atferd, og regelmessige sikkerhetsrevisjoner som inkluderer filintegritetsverifisering.

Sjekkliste for WordPress sikkerhetsrevisjon

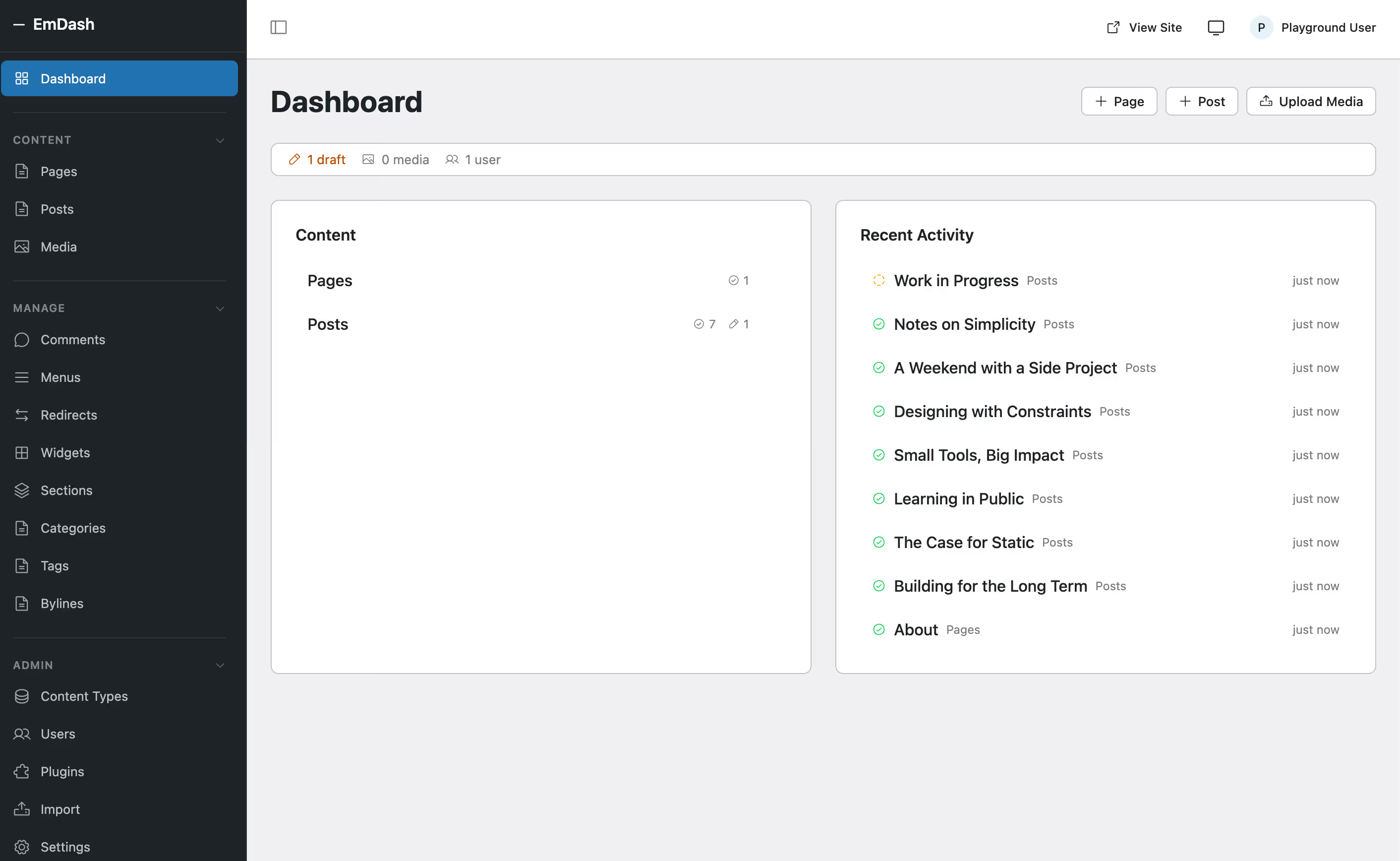

En profesjonell revisjon er en strukturert prosess. Tabellen nedenfor viser min proprietære sjekkliste som jeg bruker når jeg jobber med kunder.

| Trinn | Handlingsbeskrivelse | Verktøy | Estimert tid |

|---|---|---|---|

| 1. Ekstern skanning | Deteksjon av synlige infeksjoner, sjekk av svartelister (Google Safe Browsing). | WPScan, Sucuri SiteCheck | 1-2t |

| 2. Kjernefilanalyse | Sammenligning av WordPress-sjekksummer med originalen. Deteksjon av bakdører. | WP-CLI, Wordfence | 2-3t |

| 3. Revisjon av plugins og temaer | Identifisering av forlatte plugins (abandonware) og kjente sårbarheter (CVE). | WPScan Vulnerability DB | 1t |

| 4. Database (SQL) | Søk etter injisert kode (spam-lenker, spøkelsesadministratorer). | PHPMyAdmin, SQL Queries | 2-4t |

| 5. Serverlogger | Analyse av access.log og error.log for spor etter inntrenging. | SSH, grep, awk | 2-3t |

Detaljert gjennomgang av hvert trinn

Ekstern skanning er det første trinnet og gir et overblikk over nettstedets synlige sikkerhetsstatus. Verktøy som WPScan og Sucuri SiteCheck sjekker om nettstedet er oppført på blokkeringslister, om det finnes synlig ondsinnet kode i HTML-utgangen, og om HTTP-sikkerhetshoder er korrekt konfigurert.

Kjernefilanalyse går dypere og sammenligner hver fil i WordPress-installasjonen med de offisielle sjekkummene. Eventuelle avvik indikerer potensielle bakdører eller modifiserte filer. WP-CLI-kommandoen wp core verify-checksums automatiserer denne prosessen, men manuell gjennomgang er nødvendig for filer i kataloger som wp-content.

Revisjon av utvidelser og temaer identifiserer komponenter med kjente sårbarheter (CVE-oppføringer) og utvidelser som ikke lenger vedlikeholdes aktivt. Forlatte utvidelser bør erstattes eller fjernes umiddelbart.

Databaseanalyse søker etter injisert innhold som spam-lenker, uautoriserte administratorkontoer og ondsinnede skript lagret i wp_options-tabellen. SQL-injeksjon er en av de vanligste angrepsmetodene, og databasen er ofte målet for vedvarende infeksjoner.

Serverlogganalyse gir forensisk bevis på inntrengingsforsøk og vellykkede angrep. Analyse av tilgangslogger avdekker mistenkelige forespørselsmønstre, uvanlige brukeragenter og forsøk på å få tilgang til kjente sårbare endepunkter.

De vanligste typene infeksjoner (malware)

Under revisjoner støter jeg oftest på tre typer trusler:

1. SEO spam (Pharma Hack / Japanese Keywords)

Hackere injiserer tusenvis av sider med kinesiske eller japanske tegn, og promoterer falske produkter.

- Symptom: I Google-søkeresultater viser nettstedet ditt merkelige tegn.

- Konsekvens: Fullstendig blokkering i Google (utestengelse) innen 14 dager.

- Deteksjon: Søk i Google etter

site:dittdomene.noog se etter sider du ikke har opprettet. Sjekkwp_posts-tabellen for innhold med tegnsett utenfor det normale. - Utbredelse: Denne typen angrep utgjorde mer enn 35% av alle WordPress-infeksjoner i 2025.

2. Ondsinnede omdirigeringer (malicious redirects)

Brukeren som går inn på nettstedet blir omdirigert til gambling- eller pornografisider. Dette fungerer ofte bare for mobilbrukere eller fra spesifikke steder, noe som gjør det vanskeligere å oppdage.

- Mekanisme: Endret

header.php-fil, infisert.htaccess-fil, eller injisert JavaScript i databasen. - Varianter: Betinget omdirigering basert på brukeragent (kun mobilbrukere), referer (kun trafikk fra Google), geolokasjon (kun bestemte land) eller tid (kun om natten). Disse betingelsene gjør det svært vanskelig for nettstedeieren å oppdage problemet.

- Fjerning: Krever systematisk gjennomgang av alle temafiler,

.htaccess,wp-config.phpog relevante databasetabeller.

3. PHP Backdoors

Skjulte skript (f.eks. i systemfiler som wp-includes/images.php) som lar hackeren få tilbake kontrollen over nettstedet selv etter endring av passord.

- Kjennetegn: Ofte skjult med base64-koding eller variabelsubstitusjon for å unngå deteksjon av skannerverktøy.

- Vanlige plasseringer: Kataloger som

/wp-includes/,/wp-content/uploads/, eller inne i legitime utvidelsesmapper. - Fjerning: Manuell kodegjennomgang kombinert med automatisert skanning. Alle mistenkelige filer må analyseres for å skille ondsinnet kode fra legitim funksjonalitet.

Herding som faktisk flytter angrepsflaten

Herding er ikke en sjekkliste man krysser av én gang. Det er et sett begrensninger som gjør neste exploit-klasse vanskeligere å lande. Disse endringene gjør vi i hver revisjon, omtrent i denne rekkefølgen.

wp-config.php-konstanter. DISALLOW_FILE_EDIT og DISALLOW_FILE_MODS slår av kode-editoren i panelet og plugin-installeren. FORCE_SSL_ADMIN blokkerer cookie-tyveri på delte nett. WP_AUTO_UPDATE_CORE => 'minor' slipper sikkerhetsutgivelser inn uten å risikere at en major-oppdatering knekker siden i helgen. Selve filen ligger på 440, eid av deploy-brukeren, aldri webserveren. API-nøkler til Vipps Recurring, Stripe eller Klarna hører ikke hjemme i wp-config.php; de skal i miljøvariabler utenfor web-roten, ellers er hver backdoor i /wp-content/uploads/ også en nøkkel til betalingsoppgjøret.

Rotasjon av hemmeligheter. Hver revisjon roterer de åtte saltene (AUTH_KEY, SECURE_AUTH_KEY med flere) via wordpress.org-generatoren og tvinger utlogging av alle sesjoner. Vi går også gjennom hvert aktivt Application Password under Users → Profile og tilbakekaller dem som ikke er knyttet til en dokumentert integrasjon.

Innloggingslag. Two Factor eller Wordfence Login Security med TOTP, pluss en dokumentert WP-CLI-fallbackvei for nettstedseier (wp user meta delete <id> _two_factor_* fra serveren når en telefon mistes). Login-throttling i kanten, ikke bare i PHP. For Cloudflare-sider: en WAF-customregel som rate-limiter POST mot /wp-login.php til 5 i minuttet per IP, og managed challenge på /xmlrpc.php. For norske kunder med Datatilsynet i kjeden: pass på at Cloudflare-DPA er signert og Data Localization satt til EU; dette må personvernombudet kunne dokumentere.

Filsystem. PHP-eksekvering deaktivert i /wp-content/uploads/ via en .htaccess-regel (<FilesMatch "\.php$"> Require all denied </FilesMatch>) eller tilsvarende nginx location-blokk. wp-config.php flyttet en katalog over web-roten der hosten tillater det. Directory listing av. xmlrpc.php 403 med mindre siden trenger det.

Edge-filtrering. ModSecurity OWASP CRS på paranoia 1, med dokumenterte sidesspesifikke unntak heller enn flat-deaktivering. Custom rule som blokkerer kjente wp-scan user-agents og POST mot /wp-admin/admin-ajax.php uten nonce-header. For virksomheter underlagt NSM Grunnprinsipper bør herdingsstatus være en del av sårbarhetshåndteringsprosessen med eier, dato for forrige gjennomgang og neste planlagte revisjon.

Deteksjon, ikke bare prevensjon. Daglig diff av core-, plugin- og temafiler mot upstream zip-checksums via WP-CLI (wp checksum core, wp checksum plugin --all). fail2ban som ser på access-loggen for forholdet 200/302 på /wp-login.php, fordi en vellykket brute force dukker opp der før noe annet sted. Alerting på nye admin-kontoer og på user_register-events utenfor arbeidstid. For Datatilsynet-revisjonsspor går denne loggen i en separat pipeline med oppbevaringstid i tråd med behandlingsprotokollen.

Tre hendelsesmønstre vi ser om og om igjen

Tallet «gjennomsnittlig kostnad ved et brudd er X kroner» er operasjonelt verdiløst. Det som betyr noe er feilklassene som dukker opp gang på gang under cleanups.

Den persistente admin-brukeren. Et sårbart skjema-plugin lar en angriper fyre wp_insert_user() gjennom et feilkonfigurert AJAX-endepunkt. Brukeren får rollen administrator og et uskyldig display-navn som «Support» eller «Editor». Å gjenopprette forrige ukes database-backup fjerner dem ikke, fordi injeksjonen skjedde før det; backupen er allerede forgiftet. Vi jakter dem ved å diffe wp_users og wp_usermeta mot siste rene snapshot, ikke ved å stole på listen i panelet. For virksomheter med GDPR-meldeplikt er dette kritisk; slike kontoer kan eksfiltrere personopplysninger uten at den vanlige administratoren merker noe.

Uploads-bakdøren. En PHP-fil sluppet på /wp-content/uploads/2024/03/.cache.php aksepterer base64-payload via POST og kjører eval() på den. En delvis gjenoppretting som bare berører core og plugins lar den leve, og angriperen kommer tilbake i løpet av timer. Revisjonen tarballer uploads, skanner etter alle .php, .phtml eller .phar inne i den, og verifiserer at katalogen har PHP-eksekvering deaktivert på server-nivå.

Den lekkete nøkkelen via offentlig repo. En utvikler committer .env med SMTP-relay-credentials og en Stripe restricted key til en offentlig GitHub-mirror. Mailer’en blir et spam-relay innen 48 timer og hosten blackholer utgående port 25. Recovery betyr rotasjon av begge, scrubbing av git-historikken via git filter-repo, og pre-commit hooks som blokkerer .env-commits. Vi sjekker .env, .env.backup, modifikasjoner i wp-config-sample.php og enhver fil under web-roten som inneholder DB_PASSWORD eller _KEY-mønstre.

Recovery-kostnaden er hovedsakelig tid: utviklertimer for å identifisere inngangsvektoren, nedetid mens siden er i vedlikeholdsmodus, SEO-gjenopprettingskurven etter et Safe Browsing-flagg (typisk to til seks uker for full opprydding), og samtalen med kunder hvis personopplysninger var i scope.

Profesjonell revisjon vs. sikkerhetsplugins

Jeg blir ofte spurt: “Er en gratis plugin nok?”. Plugins er flotte for forebygging, men svake på behandling. En automat forstår ikke forretningslogikk, den kan fjerne en fil som ser ut som et virus, men som er en nøkkelfunksjon i butikken. En profesjonell revisjon er en manuell analyse som garanterer 100% renhet og gjenoppretting av domenets rykte.

Når du trenger en profesjonell revisjon

Det finnes situasjoner der sikkerhetsplugins rett og slett ikke er tilstrekkelige:

- Etter et bekreftet sikkerhetsbrudd: Plugins kan oppdage kjent malware, men bakdører designet for å unngå deteksjon krever manuell kodegjennomgang.

- For e-handelsnettsteder: WooCommerce-butikker som håndterer betalingsdata trenger PCI DSS-samsvarsvurdering som går utover pluginfunksjonalitet.

- Ved mistenkelig aktivitet: Hvis du merker uforklarlige endringer i trafikkmønstre, nye ukjente brukere, eller sider du ikke har opprettet, kreves grundig forensisk analyse.

- Regelmessige kvartalsvise revisjoner: For bedrifter som verdsetter sikkerhet som en forretningskritisk investering, gir planlagte revisjoner systematisk dekning av nye trusler.

Sikkerhetsverktøy i 2026

Det finnes flere verktøy som brukes i profesjonelle sikkerhetsrevisjoner:

Wordfence Premium gir brannmurbeskyttelse, malware-skanning og innloggingssikkerhet med kontinuerlig oppdatert trusselbase. Premium-funksjoner inkluderer sanntids brannmurregler og malware-signaturoppdateringer.

Sucuri tilbyr nettstedsbrannmur, malware-fjerning og overvåkingstjenester. Den skybaserte WAF gir DDoS-beskyttelse og trafikkfiltrering. Overvåking inkluderer oppetidskontroll og svartelisteovervåking.

WPScan er et spesialisert verktøy for sårbarhetsskanning av WordPress-installasjoner. Det kryssrefererer installerte utvidelser og temaer mot en omfattende sårbarhetsdatabase med over 40 000 oppføringer.

Patchstack tilbyr virtuell patching som beskytter mot kjente sårbarheter selv før offisielle oppdateringer er tilgjengelige. Dette er spesielt verdifullt for bedriftskritiske nettsteder der nedetid for oppdateringer må minimeres.

GDPR og sikkerhetsforpliktelser

For bedrifter som opererer i Europa, legger GDPR spesifikke forpliktelser på datasikkerhet. Artikkel 32 krever “passende tekniske og organisatoriske tiltak” for å sikre personopplysninger. Et usikret WordPress-nettsted som lekker kundedata kan resultere i bøter på opptil 4% av årlig global omsetning.

En sikkerhetsrevisjon dokumenterer at du tar disse forpliktelsene på alvor. Revisjonsrapporten fungerer som bevis på at tilstrekkelige sikkerhetstiltak er implementert, noe som er verdifullt i tilfelle en datatilsynssak.

Kostnaden ved sikkerhetshendelser

Direkte kostnader ved en sikkerhetshendelse inkluderer nødutviklerrespons, malware-fjerning, systemgjenoppretting og eventuell juridisk rådgivning. Men de indirekte kostnadene overstiger ofte de direkte utgiftene: omdømmeskade vedvarer lenge etter teknisk gjenoppretting, tapte kunder under nedetid representerer permanent inntektstap, og søkemotorrangeringer som faller etter en svartelisting kan ta måneder å gjenopprette.

Investeringen i en sikkerhetsrevisjon representerer en liten brøkdel av de potensielle hendelseskostnadene. For enhver virksomhet som håndterer kundedata, behandler transaksjoner eller representerer en merkevare på nettet, er spørsmålet ikke om du har råd til en sikkerhetsrevisjon, men om du har råd til konsekvensene av å hoppe over den.

Trenger du hjelp? Kontakt meg for å utføre en profesjonell revisjon og sikre din bedrift mot cybertrusler.