“Die aufgerufene Website enthält schädliche Programme.”

Dieser Satz, angezeigt auf einem knallroten Bildschirm (Google Safe Browsing) oder in einer E-Mail Ihres Hosting-Providers, ist der Albtraum jedes Website-Betreibers. Eine WordPress-Infektion ist nicht nur ein Imageproblem. Es droht der Diebstahl von Kundendaten, der Verlust von Google-Rankings (der sogenannte “Japanese Keyword Hack” oder Weiterleitungen zu Glücksspielseiten) und potenziell die Sperrung Ihres Hosting-Accounts.

Im Jahr 2026 sind Angriffe auf WordPress größtenteils automatisiert. Bots greifen Sie nicht persönlich an – sie scannen das Netz nach veralteten Plugins, schwachen Passwörtern oder Lücken in Themes.

In diesem Artikel zeige ich Ihnen einen professionellen, technischen Prozess zur Bereinigung einer gehackten WordPress-Website. Vergessen Sie “Malware-Entfernungs-Plugins”, die das Problem oft nur maskieren. Ich zeige Ihnen, wie man es manuell, effektiv und auf Serverebene mit SSH und WP-CLI macht.

Schritt 0: Keine Panik und Backup erstellen (Ja, auch im infizierten Zustand!)

Bevor Sie irgendetwas anfassen, erstellen Sie ein Backup des aktuellen Zustands. Warum? Weil Sie während der Reinigung versehentlich eine kritische Datei löschen könnten (z.B. eine modifizierte functions.php, die wichtige Funktionen enthielt, nicht nur den Virus).

Wenn Sie SSH-Zugang haben:

## Alle Dateien archivieren

tar -czf backup-infected-files_$(date +%F).tar.gz .

## Datenbank exportieren

wp db export backup-infected-db_$(date +%F).sql --allow-rootSchritt 1: Erste Diagnose (Die “Grep”-Methode)

Bevor Sie anfangen zu “schneiden”, müssen Sie wissen, womit Sie kämpfen. Malware in WordPress versteckt sich oft als verschleierter Code (obfuscated code) unter Verwendung von Funktionen wie eval, base64_decode oder gzinflate.

Hier ist eine Liste nützlicher grep-Befehle, um Dateien nach verdächtigen Zeichenfolgen zu scannen. Führen Sie diese im Hauptverzeichnis Ihrer Seite aus.

Die häufigsten Malware-Signaturen

-

Suche nach der Funktion

eval(in modernem Code sehr selten legal verwendet):grep -rnwl './' -e 'eval(' -

Suche nach versteckten Iframes und Skripten in PHP-Dateien:

grep -rnwl './' -e '<script' --include=*.php grep -rnwl './' -e '<iframe' --include=*.php -

Suche nach “Backdoors” (häufige Variablennamen in Malware):

grep -rnwl './' -e 'bgeteam' grep -rnwl './' -e '3o' grep -rnwl './' -e '57h' -

Suche nach kodierten Zeichenfolgen (Base64 + Rot13):

grep -rnwl './' -e 'base64_decode' grep -rnwl './' -e 'str_rot13'

Analyse der Ergebnisse

Nicht jedes Ergebnis ist ein Virus!

- Plugins wie Elementor oder Visual Composer können

base64_decodein ihrem Code haben. - Achten Sie auf Dateien an seltsamen Orten, z.B.

wp-content/uploads/2024/03/avatar.php. Der Ordneruploadssollte keine PHP-Dateien enthalten.

So finden Sie alle PHP-Dateien im Uploads-Ordner:

find ./wp-content/uploads -name "*.php"Wenn Sie hier etwas finden – zu 99% ist es Malware (es sei denn, Sie haben ein sehr spezifisches Plugin).

Schritt 2: Die nukleare Option (Core-Dateien überschreiben)

Das manuelle Entfernen eines Virus aus WordPress-Core-Dateien (wp-admin, wp-includes) ist eine Sisyphusarbeit. Die schnellste und zuverlässigste Methode ist, alle Systemdateien durch saubere Originale zu ersetzen.

Dies ist ein sicherer Prozess, wenn Sie die Core-Dateien nicht manuell modifiziert haben (was Sie ohnehin nicht tun sollten!).

Mit WP-CLI:

## Frische WordPress-Version herunterladen (Dateien ersetzen)

wp core download --force --skip-content --allow-rootDas Flag --skip-content ist entscheidend – es sorgt dafür, dass WP-CLI Ihren wp-content-Ordner, in dem sich Ihre Bilder, Themes und Plugins befinden, nicht überschreibt.

Wenn Sie kein WP-CLI haben:

- Laden Sie das WordPress-Paket von wordpress.org herunter.

- Entpacken Sie es lokal.

- Löschen Sie daraus den Ordner

wp-contentund die Dateiwp-config-sample.php. - Laden Sie den Rest der Dateien per FTP hoch und überschreiben Sie alles auf dem Server.

Schritt 3: wp-content bereinigen

Hier liegt meistens das Problem.

Plugins und Themes

Wenn möglich, löschen Sie alle kostenlosen Plugins und installieren Sie sie neu. Viren heften sich oft an jede .js oder .php Datei auf dem Server.

## Plugin aus dem Repository neu installieren (z.B. contact-form-7)

wp plugin install contact-form-7 --force --allow-rootFür kostenpflichtige Plugins müssen Sie saubere Pakete vom Hersteller herunterladen und die Dateien per FTP ersetzen.

Überprüfen Sie Ihr Theme. Wenn Sie ein Child Theme verwenden, überprüfen Sie manuell die functions.php und header.php. Dies sind Lieblingsplätze für Schadcode.

Uploads Ordner

Wie bereits erwähnt, sollte der Medienordner (wp-content/uploads) nur Bilder, PDFs und Dokumente enthalten.

Radikale Reinigung (löscht alle PHP-Skripte aus Uploads):

find ./wp-content/uploads -name "*.php" -deleteWarnung: Prüfen Sie die Liste vorher (ohne -delete), um sicherzustellen, dass Sie nichts Legitimes löschen.

Schritt 4: Datenbank (Japanese Keyword Hack und Spam)

Infektionen enden oft nicht bei den Dateien. Viren injizieren Spam-Links in Post-Inhalte oder erstellen gefälschte Administratoren.

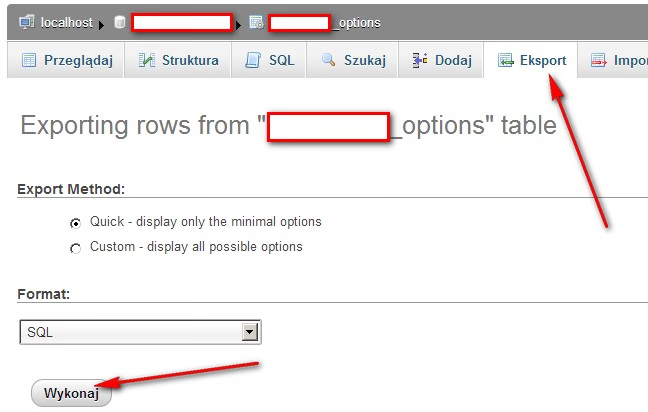

Loggen Sie sich in die Datenbank ein (phpMyAdmin oder wp db cli) und prüfen Sie:

-

Gefälschte Administratoren:

SELECT * FROM wp_users;Suchen Sie nach Benutzern, die Sie nicht kennen, oft mit

.ru,.cnDomains oder zufälligen Zeichenfolgen. Löschen Sie diese sofort. -

SPAM im Inhalt: “Japanese Keyword Hack”-Viren injizieren tausende von Seiten mit chinesischen/japanischen Schriftzeichen, die für Fälschungen werben. Prüfen Sie die Tabelle

wp_posts:SELECT ID, post_title FROM wp_posts WHERE post_content LIKE '%<script%'; SELECT ID, post_title FROM wp_posts WHERE post_content LIKE '%eval(%';

Wenn Ihre Seite plötzlich 50.000 neue Seiten im Google-Index hat, müssen Sie diese Einträge aus der Datenbank bereinigen und dann eine Sitemap an die Google Search Console senden, um das Entfernen des Mülls aus dem Index zu beschleunigen.

Schritt 5: Konfigurationsdateien (wp-config.php und .htaccess)

Malware modifiziert häufig diese beiden Schlüsseldateien.

-

wp-config.php: Öffnen Sie sie und prüfen Sie auf seltsame Zeilen. Oft werden Verweise auf temporäre Dateien hinzugefügt:

include '\tmp\sess_dsf43...'; // VERDÄCHTIG!Vergleichen Sie Ihre Datei mit

wp-config-sample.php. Sie sollte nur Datenbankzugangsdaten und Konstantendefinitionen enthalten. -

.htaccess: Viren fügen hier oft Regeln hinzu, die Suchmaschinen-Traffic (z.B. wenn User-Agent Googlebot ist) auf Seiten mit Malware umleiten, während Sie (bei direktem Zugriff) die normale Seite sehen. Wenn Sie unsicher sind, generieren Sie die Standard-WordPress-.htaccess-Datei:

# BEGIN WordPress <IfModule mod_rewrite.c> RewriteEngine On RewriteRule .* - [E=HTTP_AUTHORIZATION:%{HTTP:Authorization}] RewriteBase / RewriteRule ^index\.php$ - [L] RewriteCond %{REQUEST_FILENAME} !-f RewriteCond %{REQUEST_FILENAME} !-d RewriteRule . /index.php [L] </IfModule> # END WordPress

Schritt 6: Nach der Reinigung - Absicherung (Hardening)

Seite bereinigt? Großartig. Jetzt schließen Sie die Türen ab, damit der Einbrecher nicht zurückkommt.

-

Passwörter ändern:

- Für alle Administratorkonten.

- Für die Datenbank.

- Für FTP/SFTP.

-

Salt Keys ändern: Dies erzwingt ein Ausloggen aller Benutzer. Bearbeiten Sie

wp-config.phpund ersetzen Sie den Abschnitt der Schlüssel durch neue, die hier generiert wurden: https://api.wordpress.org/secret-key/1.1/salt/ Oder verwenden Sie WP-CLI:wp config shuffle-salts -

Dateibearbeitung im Dashboard deaktivieren: Fügen Sie zu

wp-config.phphinzu:define( 'DISALLOW_FILE_EDIT', true );Dies verhindert, dass ein Hacker, der ein Admin-Passwort erlangt, Theme-/Plugin-Dateien direkt über das Panel bearbeiten kann.

-

XML-RPC deaktivieren: Wenn Sie die mobile WordPress-App oder Jetpack nicht nutzen, ist XML-RPC nur ein Sicherheitsloch (genutzt für DDoS- und Brute-Force-Angriffe). Fügen Sie zu

.htaccesshinzu:<Files xmlrpc.php> order deny,allow deny from all </Files>

Zusammenfassung

Der Kampf gegen Malware ist ein Wettrüsten. Der beste Schutz ist jedoch kein “magisches Sicherheits-Plugin”, sondern digitale Hygiene:

- Sofortige Updates von WordPress und Plugins.

- Keine Installation von “nulled” (raubkopierten) Plugins und Themes (das ist die Hauptquelle für Infektionen).

- Besitz eines Off-Site-Backups (z.B. in der Cloud).

Wenn Sie das Gefühl haben, dass der technische Aspekt Sie überfordert, beauftragen Sie lieber Profis. Eine schlecht durchgeführte Reinigung kann eine Hintertür (Backdoor) offen lassen, durch die der Hacker nach ein paar Tagen zurückkehrt, und Sie verlieren noch mehr Geld und Vertrauen in den Augen von Google.